udemyをやる(その4) ~ これだけでOK!AWS認定 ソリューションアーキテクト アソシエイト試験突破講座(SAA-C02試験対応版) ~

udemyをやる(その3) ~ これだけでOK!AWS認定 ソリューションアーキテクト アソシエイト試験突破講座(SAA-C02試験対応版) ~

前回はこちら。

今回はセクション4のIAMについてです。

(タイトル番号とセクションのズレが気になってきました。。)

論理と実践で進めていくようです。

・IAMの概要と設計

責任共有モデル、awsの責任はハードソフトネットワークまで。

IAMは操作認証権限の仕組み。

ユーザ、グループ、ポリシー、ロールの4つの概念から構成される。

IAMのベストプラクティス、

・ハンズオン

1.ポリシー、グループ作って付与する。

2. ロール、ポリシーへの適用。

例題が与えられて考える。IT管理者、運用管理者、アプリ開発者がいたらどういう権限設計にするか。

・AWS Organizations

アカウントの管理

・ハンズオン

OUとSCP

・確認テスト

3/10点。今のところ全然ボロボロ。

(メモ)ポリシーはjson形式

(メモ)IAMのベストプラクティスは常識の範疇、考えたらわかる。

udemyをやる(その2) ~ これだけでOK!AWS認定 ソリューションアーキテクト アソシエイト試験突破講座(SAA-C02試験対応版) ~

前回はこちら。

今回は、

セクション3、AWSとアソシエイト試験の概要

になります。

・AWSの仕組み

オンプレとクラウドの違いについて。

AWSの仕組みについて。(リージョン、AZ、エッヂロケーション、操作方法)

・アソシエイト試験の概要

アソシエイト試験は01から02に2020年3月にバージョン変更された。本講座は対応している。

・AWSの全体像

awsのサービスの説明。23個アイコンある。多い。。

しかし、そのうち試験で問われるのは8個!

アプリケーション統合

コンピューディング

データベース

ネットワーキングとコンテンツ配信

マネジメントとガバナンス(運用管理機能、ログや監視)

セキュリティ、アイディンティティ、コンプライアンス

アプリケーション統合

開発者用ツール ※あまり出題されない

(メモ)米国東部バージニア北部は最新機能が一番最初にアップデートされる。

(メモ)東京リージョンのAZは4つ。AZが物理的なデータセンタの一つ。

AZを複数構成にするのがawsの推奨。ただし連携できるサービス、できないサービスがある。

(メモ)02の試験分野は「レジリエントアーキテクチャの設計」「高パフォーマンスアーキテクチャの設計」「セキュアなアプリケーションとアーキテクチャの設計」「コスト最適化アーキテクチャの設計」の4つ。

(メモ)合格点は1000点満点で720点。

(メモ)CloudTrail前は頻出だったが、今は少ない

基本的に観てるだけなので、ガンガン進めていきます。

udemyをやる(その1) ~ これだけでOK!AWS認定 ソリューションアーキテクト アソシエイト試験突破講座(SAA-C02試験対応版) ~

プロローグはこちら。

その1は

セクション2、「Day対応の実施」

になります。

最低限やることとして、下記が挙げられています。

・ルートアカウントの利用を停止する

・多要素認証を有効かする

・AWS Cloud Trailを有効かする

・AWSの請求レポートを有効かする

まず、awsのセキュリティステータスをクリアしていくようです。

・MFAの有効化

・IAMユーザの作成

・CloudTrailの設定

課金が怖いので自分は実際にはやりませんでした。(画面が見れるのでやったつもりで見てました。)

CloudTrailによって作業ログをとることができますが、作業内容の取得されるログによって課金が発生するようです。

(メモ)S3の名前はほかの人と併せて全体で一意。不便だ。

・CloudWatchの設定

請求を通知できる。IAMユーザで設定するには、最初にIAMユーザへの請求情報の設定が必要。

【感想】

MFAの登録の時に、画面だけじゃなく、カメラでスマホをかざすところも出てきてビビった。細かい。

後から追加しているんだろうが、声質や音の大小が突然変わるのがウザい。

セクション1は以上です。

udemyをやる(プロローグ) ~ これだけでOK!AWS認定 ソリューションアーキテクト アソシエイト試験突破講座(SAA-C02試験対応版) ~

いままではハンズオンでawsを触ってきました。

参考にした参考書はこれです。

自分は会社の人に借りたのですが、かなりいい本だったなと思います。

aws以外の周辺知識があったので、awsの部分に集中して手を動かしてみることで理論と実践ができました。

なので、今の所awsの知識としては、上の参考書をやっただけです。

では、ここからudemyをやっていきます。

やるのはこれです。

2020/5/11時点のこの講座の価格は1300円です。元値が12000円なので89%OFFになります。

udemyは、このような90%ぐらいの割引を定期的にやっているので、絶対に割引しているタイミングで購入することをおすすめします。

安い時に買っておけば、あとからいつでも受講可能です。

この講座はだいたい22時間あるので、価格的には1300円ならばそんなに高くないかと思っています。

セクションは全部で16ありますので、セクション単位で記事を上げて行こうかと思います。

セクションの全体像は下記です。

【セクション1】まずは知ってみる

【セクション2】Day1対応の実施

【セクション3】AWSとアソシエイト試験の概要

【セクション4】IAM

【セクション5】AWSとアソシエイト試験の概要

【セクション6】VPC

【セクション7】S3

【セクション8】Well Architected Framewok

【セクション9】信頼性の設計

【セクション10】Route53

【セクション11】データベース

【セクション12】キャッシュの活用

【セクション13】サーバレス

【セクション14】環境の自動化

【セクション15】セキュリティと運用

【セクション16】模擬試験(ASS-02試験対応問題版)

一応Udemy的にはこれだけで、アソシエイトに受かるという触れ込みなので、全部終わったら模試を受けてみて、受かりそうであれば、そのまま本試験を受けようと思っています。

もし、それで試験に受かれば、

参考書 2,30時間? (時間を記録してたわけではないのでだいたい)

udemy 22時間

模試 1時間?

本試験 1時間

参考書 2970円

udemy 1300円

模試 2160円

本試験 1万6200円 (高けえ..)

という感じで、だいたい60時間、22630円もあれば受かるということになります。

(ちなみに、自身がアップロードしていく記事はUdemyを見ながら並行で書いていきます)

結果も書きたいと思いますので、よろしくお願いします。

システムが遅いと感じた時に遅延発生してないか調べる

NWがつよつよじゃないので、調べながら思いついた方法でNW遅延を調べてみた時の内容を記録しておく。

詳しい人に聞きたいなということで一応Teraterilで質問もしてみた。

さてさて、

まず構成として、遠隔地の拠点がいくつかあるのだが、それぞれの構成をかんたんに書くと、

端末(windwos)-SW(cisco)-RT-***-RT-SW-サーバー

という構成になっている。

ここで、ある拠点の端末でシステムが遅いという話があった。

しかし、別の拠点を確認すると、他の拠点は問題ないということだったので、どうやら、その拠点だけの問題だということがわかる。

さらに、その拠点はSWが複数台設置してあり、他のSWの経路は問題ないため、RTまでの通信は問題なさそうだということも切り分けできた。

端末からSWの経路が怪しい

ということで、どうやら「端末からスイッチ」の経路が怪しいということまで目星をつけれた。

(一応、ルータのポートの問題も考えられるが、おそらく可能性は低いので、スイッチ端末間を先に潰す方針とした。)

では、実際どの程度遅延が発生しているのか、ということで、お互いにpingを飛ばしてみる。

すると、通常のpingだと問題なく通信できることは確認できた。

では、サイズを大きくするとどうか。

調べるとわかるが、windowsのpingでは最大65500byte、ciscoスイッチのpingも(自宅にはciscoがないので忘れてしまった..)最大60000byteほどのパケットを指定できる。

そこで、例えば5000byteのパケットを端末宛へ10回飛ばしてみたところ、全く飛ばず、すべてタイムアウトする。

そのままサイズと下げていくと、200byteでは全くタイムアウトしないが、300byteからタイムアウトするようになり、サイズを大きくするに従って、タイムアウトの頻度が大きくなっていくことがわかった。

通常どのくらいのパケットが行き来しているか

次の疑問として、では「通常どのくらいのパケットサイズが行き来しているのか」ということだ。

200byteの通信ならば問題ないので、システムが利用しているパケットがサイズが常に200byteの通信であれば遅延が発生しようがない。

そうなると別の問題という話になる。

そこで、パケットサイズを調べてみるとMTU値というのがある。

そういえば基本情報でそんな値があったような気がするが、机上の知識で実務に全く結びついていなかったのだが残念なのだが、この設定値は端末が保持している、「送信データの最大値」のことである。

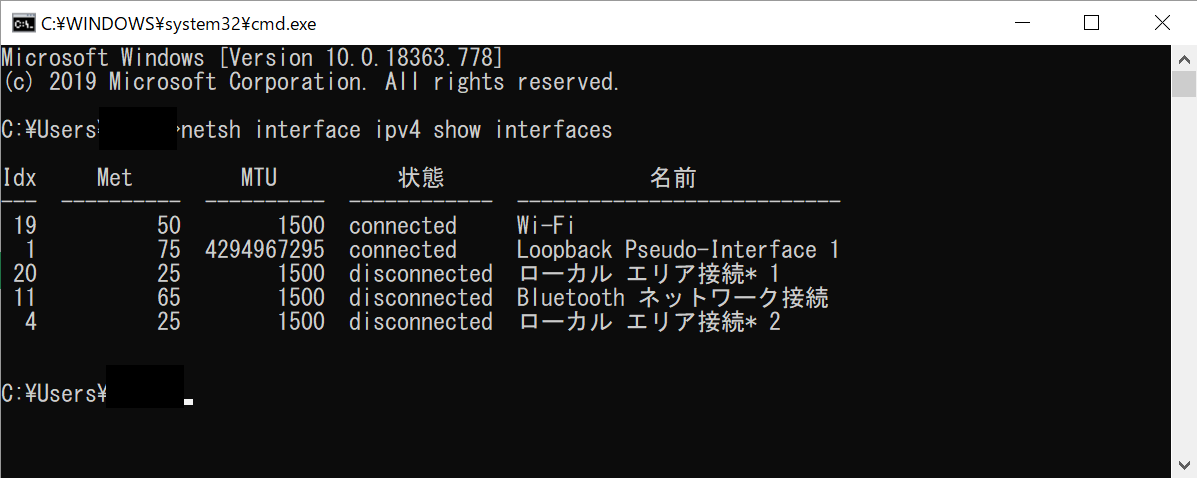

では、MTU「MaximamTransmissionUnit」は、いくらに設定されているかWindowsの端末で調べてみた。

「netsh interface ipv4 show interfaces」

WifiやBluetoothなど、それぞれに設定があるが、大体の値が1500に設定されている。

これはデフォルト値なのだが、なぜ1500byteなのかというと、そもそもイーサネットの最大値が1500byteだからである。

ちなみに、光ファイバは4352byteらしく、なぜ、イーサネットより光ファイバのほうがスピードが速いのがわかって、「なるほど~」と感心していると、話がそれるので、本編に戻ると、1500byteの通信が一度に送れるパケットサイズなので、例えば15kbyteのhtmlを生成するのに、10回パケットが送られているが、その間、何度もタイムアウトしているというこになるので、その分再送されて遅延が発生していたということがわかる。

やはり原因は端末スイッチ間

これで切り分けとして原因が、確実に端末スイッチ間にあるということがわかった。

根本原因は?

では気になる根本原因だが、切り分けしたところで、別の担当にバトンタッチしてしまったので、また原因を教えてもらったら書こうと思う。

感想

とりあえず、切り分けはこんな感じにやってみて、机上の知識と実務がかみ合った感じがしたので、個人的にうれしかった。

以上

AWSを触る ~NATゲートウェイ~

前回はアクセス制御をやりました。

今回はNATゲートウェイをやっていきます。

今のところ、プライベート領域に構築したDBサーバーとプライベート領域に構成したWebサーバーがあります。

DBサーバーへの接続はWebサーバーを経由しないとアクセスできないようにしていますが、外部の情報をDBサーバーが取得するために、「DBサーバー → 外部」はアクセス可能なようにNATを使って設定するというわけです。

NATゲートウェイの作成

VPCダッシュボードより、「NATゲートウェイ」の画面を開き「NATゲートウェイの作成」を押下します。

サブネットに作ってあるパブリックサブネットを選択します。

「新しいEIPの作成」を押下すると、「Elastic IP割り当てID」に値が入力されます。

「NATゲートウェイの作成」を押下します。

作成できました。

「ルートテーブルの編集」を押下します。

ルートテーブル画面の下ペインにある「ルートの編集」を押下します。

「ルートの追加」で情報を追加します。

送信先に「0.0.0.0/0」、ターゲットに先ほど作ったNATゲートウェイのIDを入力して、「ルートの保存」を押下します

これで設定は完了です。

「閉じる」を押下します。

確認する

実際に意図通りになっているか確認します。

DBサーバーから「curl」コマンドにより、外部への通信が可能か確認します。

実行してみると、戻りがあるので成功です。

使い終わったら削除しておく

ちなみに、awsのNATゲートウェイは稼働時間と転送バイト量で課金される仕組みです。

使い終わったら削除しておくほうが無難です。